¿Te has parado a pensar qué activos tiene tu empresa, qué valor tiene y qué pasaría en caso de perderlos o ser atacados?

Todas las empresas, da igual el tamaño y la actividad, tienen activos que están catalogados en función de importancia/valor y cada vez hay más opciones de que éstos sean atacados, sean perdidos o ser robados.

En una casa, da igual el tamaño, tenemos nuestros activos como por ejemplo los muebles, electrodomésticos, dispositivos, pero sin duda hay uno que es el más importante, la familia. En una empresa este activo serían los clientes puesto que sin ellos no tendría sentido la empresa como tal.

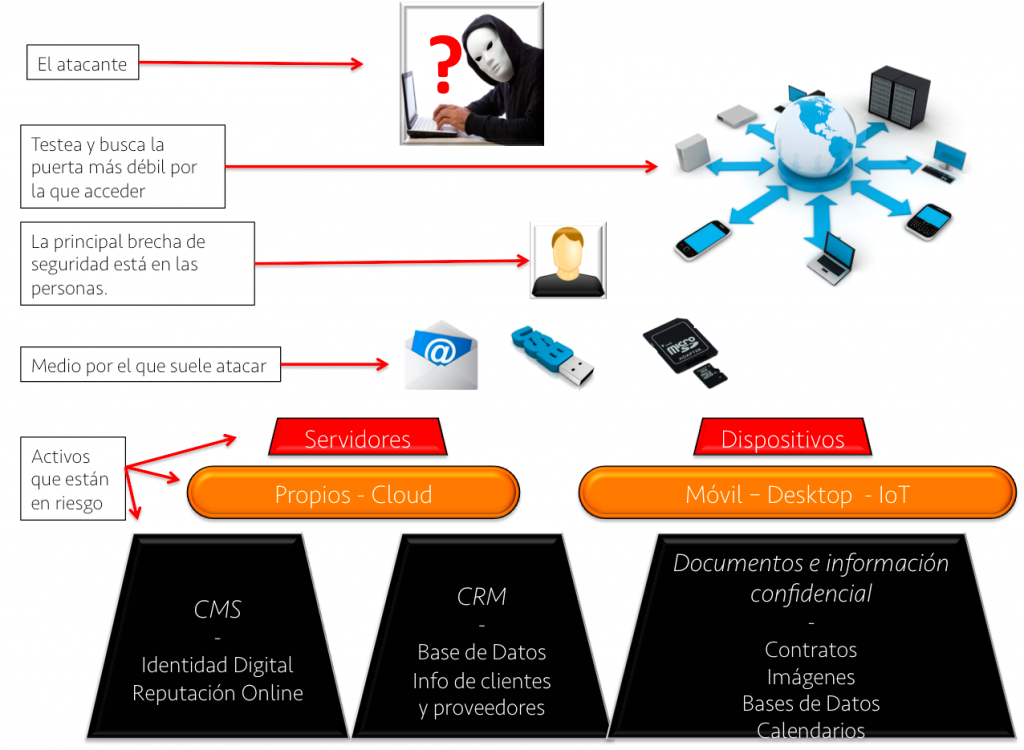

Conscientes todos que las empresas sí o sí han de tener presencia online puesto que es como mínimo su tarjeta de presentación y que cada día éstas son más digitales de manera global, han de tomar conciencia que las “puertas” de acceso a sus activos han aumentado y los atacantes tienen más posibilidades y probabilidades de lograr el objetivo causando una grave pérdida y/o daño para la empresa.

Igual que en nuestra casa implementamos medidas de seguridad para evitar ser atacados, se han de implementar medidas en las empresas, pero en el caso de las empresas no sólo hay que actuar sobre las infraestructuras digitales implementando software y hardwares al uso, también hay que preparar y formar al personal de la compañía, establecer unos protocolos.

Todas las empresas de ciberseguridad coinciden en que el eslabón más débil de la cadena de seguridad somos nosotros mismos aunque sus software y hardware nos ayuden en la prevención. Da igual si en nuestras casas tenemos puerta acorazada, alarma, cámaras, perro y una porra eléctrica, si llama un desconocido y abrimos la puerta, de poco servirán todas las medidas de seguridad instaladas.

Por ello, todas las empresas que han acertado en digitalizarse y poder beneficiarse de todo lo que la red le puede aportar, han de estar alerta a todos canales por lo que pueden ser atacados, porque la probabilidad de que sufran un ataque no depende sólo de ser una empresa que cotiza en bolsa o su tamaño, sino de la cantidad y el tipo de datos que maneje la empresa. Una simple tienda online ya maneja datos “golosos” como bien puedan ser las tarjetas de crédito, los emails o las direcciones físicas de sus clientes.

Muchas empresas o centros escolares hacen simulacros de incendios o terremotos para medir y calificar la efectividad y eficiencia de los protocolos establecidos y poder mejorarlos, pero también deberían de hacer simulacros ante un ciberataque y poner en marcha los protocolos establecidos. No es lo mismo sufrir una suplantación de identidad que un cifrado de archivos o que una fuga de información. Cada activo atacado ha de ser atendido de manera diferente y específica.

Hay que evaluar los riesgos a los que están expuestos los activos de la empresa y para ello tenemos que empezar por:

1.- Identificar qué activos tiene la empresa.

2.- Qué valor tienen esos activos para la empresa.

3.- A qué tipo de amenazas están expuestos.

4.- Detectar las vulnerabilidades y definir el alcance de las medidas de seguridad implantadas en la empresa.

5.- Evaluar el impacto que tendría sobre el negocio.

6.- Analizar toda la información e implementar las medidas necesarias de seguridad.

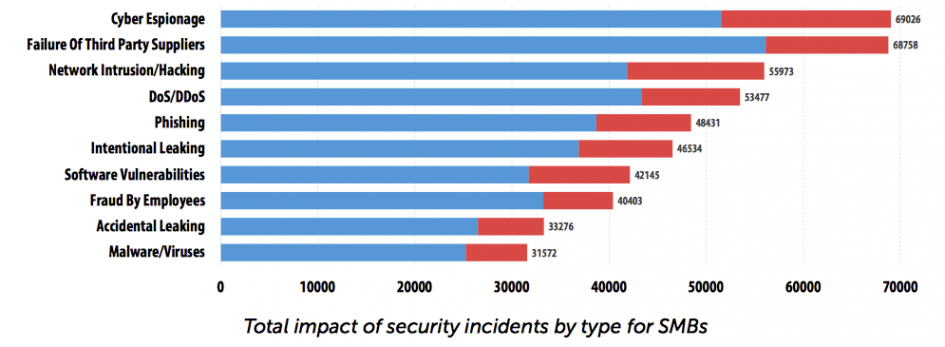

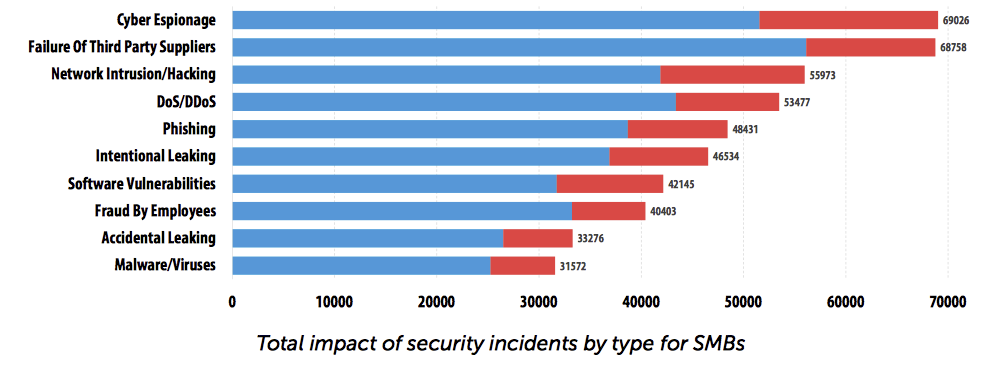

Según un estudio elaborado por Kaspersky Labs, el coste estimado para una empresa al sufrir una suplantación de identidad ronda los 44.000 Euros. Un ataque DDoS 48.000 Euros o una fuga de información 30.000 Euros.

Tal vez no hayas sufrido en tu empresa un incidente de éstos o tal vez aún no eres consciente de que lo has sufrido, por lo que el coste irá aumentando con el tiempo.

La ciberseguridad y la protección de los activos de la empresa también han de estar contemplados en la estrategia digital de cualquier empresa.

No te quedes parado, actúa

Otros enlaces que pueden interesarte.

¿Comparten datos Whatsapp y Facebook aunque no tenga permiso?

Deja una respuesta

Lo siento, debes estar conectado para publicar un comentario.